Uzaktan çalışmaya geçiş, işletmelerin arka ofis uygulamalarını İnternet üzerinden erişilebilir hale getirmelerini her zamankinden daha acil hale getiriyor. Bu uygulamaların birçoğu tamamen farklı bir güvenlik modeli düşünülerek geliştirilmiştir ve yeterli korumaya sahip değildir. Ve yeterli korumaya sahip olanlar bile güvenliklerinin sürekli olarak sağlanması için önemli yatırımlar gerektiriyor. Bu zorluklara cevap vermek küçük işletmeler için taşınması ağır bir yük olabilir.

En hızlı ve en ekonomik çözümlerden biri, IP adresi tabanlı erişim kısıtlaması şeklinde ekstra bir koruma katmanı eklemektir, böylece tehdit aktörleri uygulamayı keşfedemez veya güvenlik açıklarını araştıramaz. Ancak dinamik IP adreslerinin bulunduğu ve kullanıcıların günde birden fazla kez ağlar arasında hareket ettiği modern ortamlarda bu durum hızla yönetilemez hale gelir.

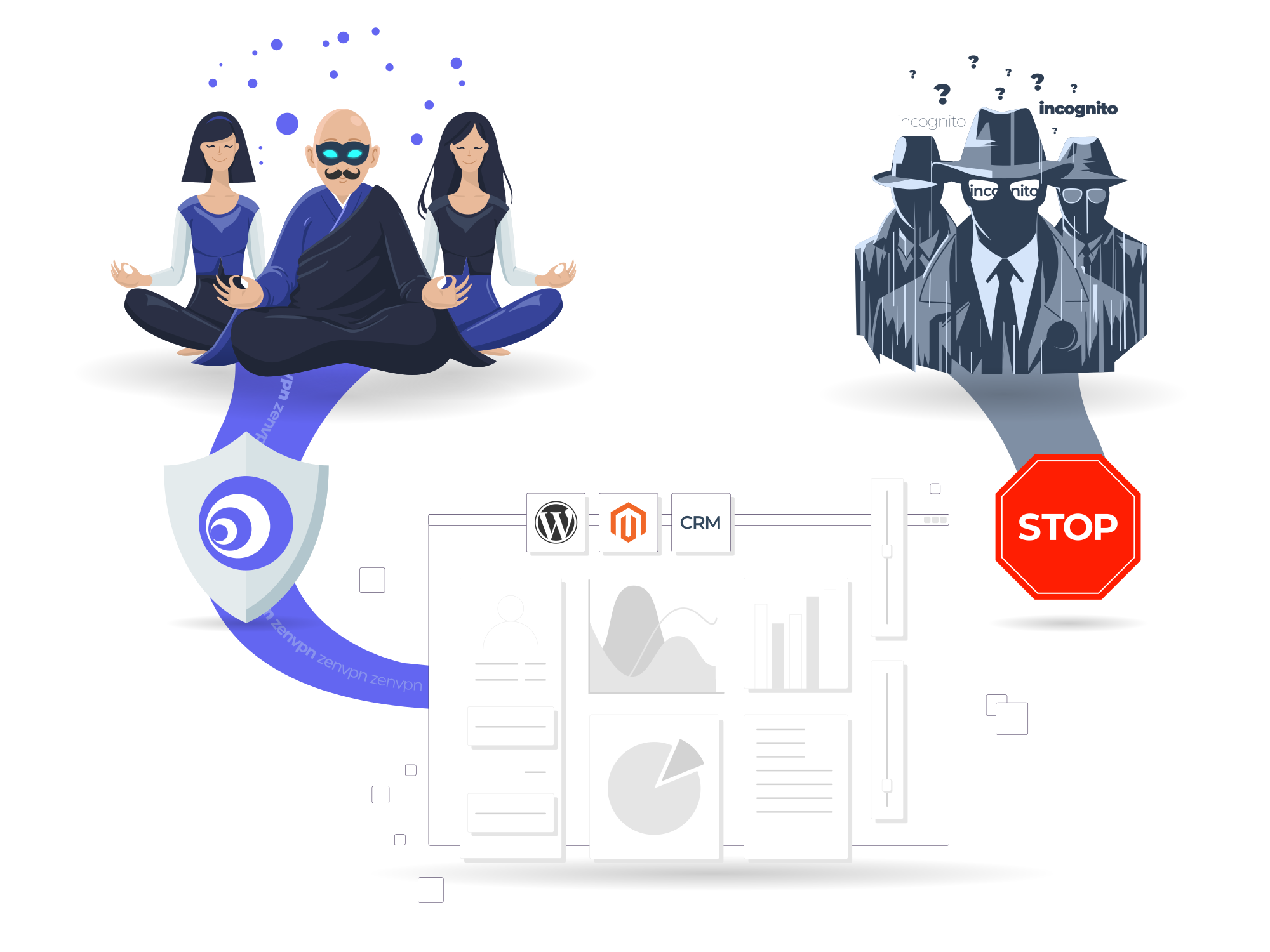

zenVPN'e girin. zenVPN ile çalışanlar arka uç sistemlere, bir kez ve herkes için kolayca beyaz listeye alınabilen tek bir özel IP adresi üzerinden bağlanabilir. Bu arada seyahat edebilir, ağ ve cihaz değiştirebilirler, ancak zenVPN ile kimlik doğrulaması yapabildikleri ve kuruluş tarafından yetkilendirildikleri sürece, arka ofis uygulamalarına erişimlerini koruyacaklardır. Yetkilendirme, statik kalabilen alt düzey sistem yapılandırmalarındaki IP beyaz listelerinden ayrı olarak kullanışlı bir web arayüzü üzerinden yönetilir.

Bunu, tüm uygulamaları güvenli bir çevre içinde tutma ve uzak kullanıcıların bir VPN aracılığıyla içeri girmesine izin verme şeklindeki geleneksel yaklaşımla karşılaştırın. İkinci durumda, bir kullanıcının cihazının ihlali tüm ağı savunmasız bırakır, çünkü bir saldırgan çevre içinde kontrol edilmeden serbestçe dolaşabilir. IP beyaz listeleme (+zenVPN) kullanıldığında, güvenli çevre içinde yalnızca belirli uygulamalara giden belirli trafiğe izin verilir, böylece bir son kullanıcı cihazı ihlali herhangi bir ek saldırı fırsatı yaratmaz.

Güvenlik ve maliyet karşılaştırması

Yukarıda bahsedilen yaklaşımların maliyetlerini, güvenliklerini ve kolaylıklarını karşılaştıralım. Bunlardan ilki, uygulamaları sadece şirket ağında erişilebilir tutmak ve uzaktaki çalışanların VPN üzerinden girişine izin vermektir. Buna "Güvenli çevre" diyeceğiz. İkincisi (aşağıda "Düz sıfır güven" olarak anılacaktır), her isteğin kimliğini doğrularken bireysel uygulama(lar)ı genel ağ üzerinden açığa çıkarmaktır. Son olarak, aynı yaklaşım, ancak zenVPN kullanan ek IP tabanlı erişim kısıtlaması ile "Sıfır güven + IP kısıtlaması" olarak adlandırılacaktır.

Daha ayrıntılı bir açıklama görmek için grafikteki tek tek öğelerin üzerine gelin.

Yukarıdaki görselin de gösterdiği gibi, zenVPN ile birlikte IP adresi tabanlı erişim kısıtlaması kullanmak, uzaktaki çalışanların arka uç uygulamalarına erişimini sağlamak için etkili bir çözüm olabilir ve bu da küçük işletmelerin bütçe kısıtlamalarına kolayca uyarken makul ölçüde sıkı güvenlik sağlar.

Vaka çalışmaları

zenVPN ile uygulamalarınız için IP tabanlı erişim kontrolü uygulayın

Bu düzeni kurmak zenVPN ile nefes almak kadar kolaydır. Ve sürecin daha teknik kısımları için müşteri destek ekibimiz sizin için orada olacak.

1. zenVPN hesabı için kaydolun

Bir hesap oluşturun ve bir abonelik planı seçin.

2. Ekip üyelerinizi davet edin

zenVPN hesabınızda bir ekip oluşturun ve iş arkadaşlarınızı e-posta adreslerine göre davet edin.

3. Özel bir sunucu tahsis edin

Bir veri merkezi seçin ve özel VPN sunucunuzu döndürün. Sunucunuzu 5 dakikadan kısa sürede hazır hale getireceğiz.

4. Sistemlerinizde IP tabanlı beyaz liste uygulayın

Uygulamalarınıza erişimi bir önceki adımda aldığınız IP adresi ile kısıtlayın. Bunu kolaylaştırmak için birçok popüler platform için eklentiler sunuyoruz.