В связи с переходом на удаленную работу предприятиям все чаще приходится обеспечивать доступ к своим офисным приложениям через Интернет. Многие из этих приложений создавались с учетом совершенно иной модели безопасности и не имеют адекватных средств защиты. И даже те, которые имеют, требуют значительных инвестиций в постоянное поддержание их безопасности. Решение этих задач может стать тяжелым бременем для небольших компаний.

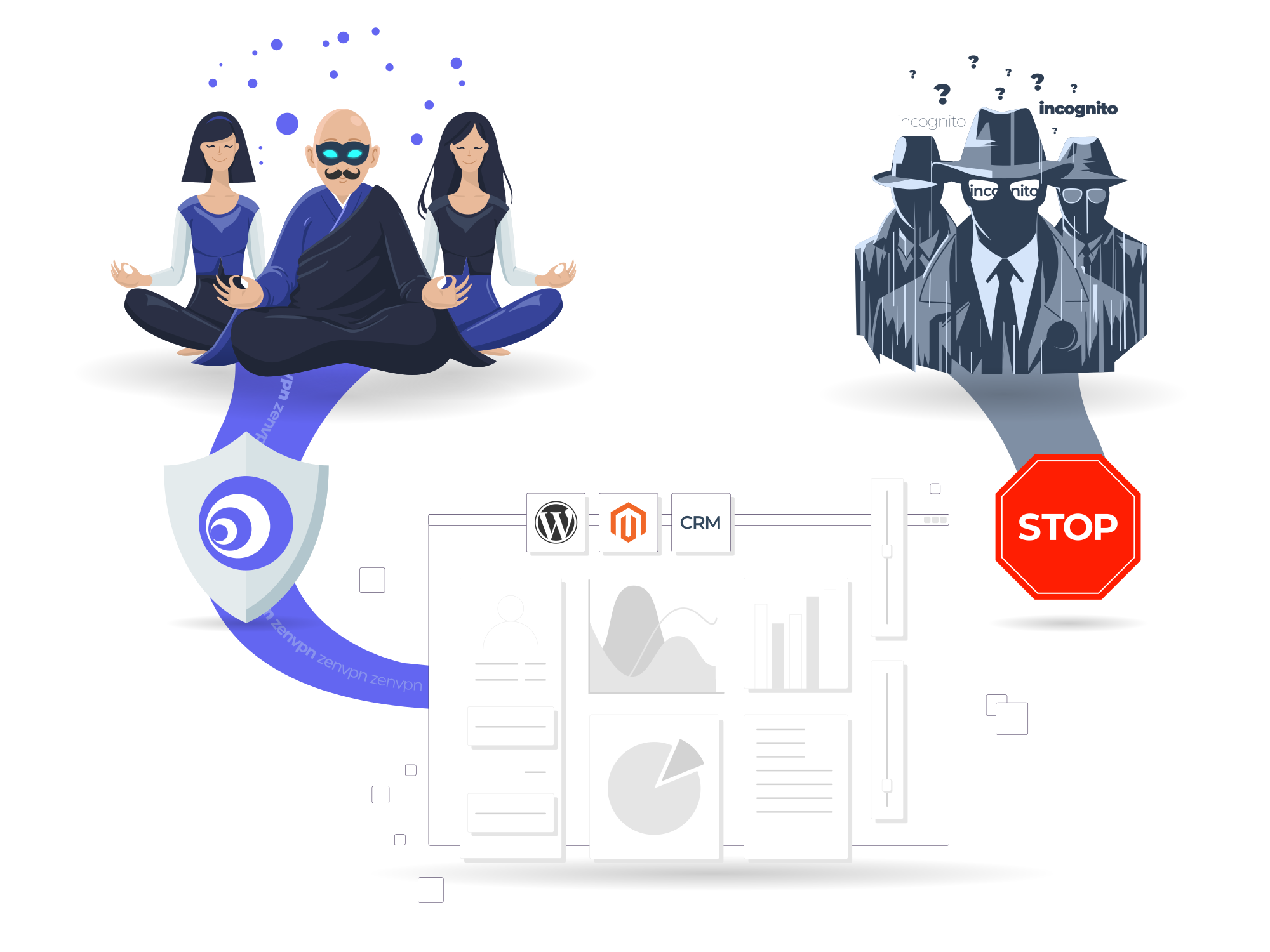

Одно из самых быстрых и экономичных решений - добавить дополнительный уровень защиты в виде ограничения доступа на основе IP-адресов, чтобы угрозы не могли обнаружить приложение или проверить его на наличие уязвимостей. Однако в современных средах с динамическими IP-адресами и пользователями, перемещающимися между сетями по нескольку раз в день, это быстро становится неуправляемым.

На помощь приходит zenVPN. С помощью zenVPN сотрудники могут подключаться к внутренним системам через один выделенный IP-адрес, который можно легко внести в белый список раз и навсегда. При этом они могут путешествовать, менять сети и устройства, но до тех пор, пока они могут аутентифицироваться с помощью zenVPN и пока они авторизованы организацией, они будут сохранять доступ к приложениям бэк-офиса. Управление авторизацией осуществляется через удобный веб-интерфейс отдельно от белых списков IP-адресов в конфигурациях систем нижнего уровня, которые могут оставаться статичными.

В отличие от традиционного подхода, когда все приложения находятся внутри защищенного периметра, а удаленные пользователи получают доступ через VPN. В последнем случае взлом пользовательского устройства делает уязвимой всю сеть, поскольку злоумышленник может беспрепятственно перемещаться внутри периметра. При использовании белых списков IP-адресов (+zenVPN) внутри защищенного периметра разрешен только определенный трафик для определенных приложений, поэтому взлом устройства конечного пользователя не открывает дополнительных возможностей для атак.

Сравнение безопасности и стоимости

Давайте сравним стоимость, безопасность и удобство вышеупомянутых подходов. Первый - это доступ к приложениям только в корпоративной сети и доступ удаленных сотрудников через VPN. Назовем это "Безопасный периметр". Второй (ниже он будет назван "Простым нулевым доверием") - это открытие отдельных приложений через публичную сеть с аутентификацией каждого запроса. И наконец, тот же подход, но с дополнительным ограничением доступа по IP-адресу с помощью zenVPN, мы будем называть "Zero-trust + IP restriction".

Наведите курсор на отдельные элементы на графике, чтобы увидеть более подробное объяснение.

Как показывает приведенная выше визуализация, использование ограничения доступа на основе IP-адресов вместе с zenVPN может стать эффективным решением для предоставления удаленным сотрудникам доступа к внутренним приложениям, которое обеспечивает достаточно жесткую защиту и при этом легко вписывается в ограничения бюджета малого бизнеса.

Тематические исследования

Разверните контроль доступа на основе IP-адресов для ваших приложений с помощью zenVPN

Настроить эту схему с zenVPN легко, как дышать. А в более технических вопросах вам поможет наша служба поддержки.

1. Зарегистрируйте учетную запись zenVPN

Создайте учетную запись и выберите план подписки.

2. Пригласите членов своей команды

Создайте команду в своем аккаунте zenVPN и пригласите своих коллег по адресам электронной почты.

3. Выделите выделенный сервер

Выберите центр обработки данных и создайте свой выделенный VPN-сервер. Мы подготовим его менее чем за 5 минут.

4. Внедрите в свои системы белые списки на основе IP-адресов

Ограничьте доступ к своим приложениям IP-адресом, который вы получили на предыдущем шаге. Мы предлагаем плагины для многих популярных платформ, чтобы сделать это еще проще.